Wenn du Worte wie „Obama“, „Bombe“ oder „NYC“ googelst oder in einer E-Mail an einen Freund verschickst, kannst Du davon ausgehen, dass irgendein Geheimdienstcomputer auf der Welt das aufschnappt. Ob dir dies gleich eine langfristige Speicherung deiner Daten garantiert, ist damit zwar noch nicht sicher, aber du kannst deine Chance erhöhen, wenn du mehrere dieser verdächtigen Worte in einem Satz unterbringst. Denn die Computerprogramme suchen nicht nur nach Schlagwörtern, sondern am liebsten nach mehreren Worten, die am besten noch in einem Satz vorkommen.

Ich habe mich gefragt, was es noch bedarf, damit bei den Geheimdienstlern die Alarmglocken schrillen, ob Normalos wie du oder ich auch belauscht werden und wann man eigentlich abgehört werden darf. Zudem wollte ich herausfinden, wie leicht es ist, selber zum Täter zu werden und andere Leute abzuhören. Dafür habe ich mich mit dem IT-Experten Frank Ziemann und dem Rechtsanwalt Konstantin Bertram getroffen.

Videos by VICE

IT-Experte Frank Ziemann

Was muss ich machen, um abgehört zu werden?

Falls du dich mit einer Wortfolge wie der oben erwähnten verdächtig gemacht hast, wird dir vielleicht mal genauer auf die Finger geschaut. Dann interessieren sich die (amerikanischen) Geheimdienstler (bzw. deren Computerprogramme) dafür, mit wem du in Kontakt stehst. (Gut möglich, dass sie den Redigierungsprozess dieses Artikels mitverfolgen.)

Sollte es da auch interessante Verbindungen geben, könntest du tatsächlich ins Visier geraten. Aber selbst dann solltest du nicht davon ausgehen, dass am nächsten Morgen zwei CIA-Beamte bei dir auf der Matte stehen, denn bei den Computerprogrammen sind so viele Filterstufen eingebaut, dass erst bei wirklich interessanten bzw. verdächtigen Informationen sorgfältig hingeschaut und eventuell (von Menschen) gehandelt wird. Die Datenüberwachung läuft also in aller erster Linie in Form von Überwachung gigantischer Datenmengen ab.

Bei der Telefonüberwachung sieht das Ganze ein wenig anders aus. Dort kommen eher Politiker oder andere Personen des öffentlichen Raums, wie zum Beispiel Journalisten, in Frage. Sprich Personen, die man gezielt abhören und nicht mit Hilfe einer Rasterfahndung erwischen will. Die Dinge, über die diese Personen so reden, sind meist auch von besonderem Interesse für Geheimdienste—wie das abgehörte Handy unserer Kanzlerin.

Wenn man als Privatperson ins Visier gerät, passiert das oft eher durch Zufall. Dafür kann schon ein geläufiger Name wie, sagen wir, „Egon Müller“ ausreichen. Selbst wenn man mit der Sache, wegen der ein anderer Egon Müller belauscht wird, nichts am Hut hat, kann man also unter Verdacht geraten. Das Blöde an der Geschichte ist, dass man dann erstmal in einem Raster drin ist und quasi einen digitalen „Verdächtig“-Stempel aufgedrückt bekommt.

Was brauche ich zu Hause, um Leute in Deutschland oder sogar im Ausland abzuhören? (Geht das überhaupt?)

Du kannst nicht nur von Geheimdienstlern oder Behörden ausgespäht werden, du kannst auch selber zum Täter werden. Besonders Smartphones machen das Abhören fast schon kinderleicht. Da sie eher kleine Computer als herkömmliche Telefone sind, bietet sich vor allem Spähsoftware (dazu gleich mehr) als Angriffsmethode an.

Besonders einfach kann man sich auf solche Telefone Zugang verschaffen, wenn diese sich in WLAN-Netzen bewegen. (Wenn man sichergehen möchte, sollte man Funkverbindungen wie WLAN oder Bluetooth nur wenn nötig aktivieren. Noch vorsichtiger sollte man in freien WLAN-Netzen sein. Innerhalb eines Netzwerks können Zugangskennungen und Passwörter im Klartext sichtbar sein, ist der Zugriff auf gespeicherte persönliche Daten möglich. Man sollte sein Smartphone also nur in vertrauenswürdigen oder privaten Netzwerken zum Einsatz bringen.

Daneben gibt es auch noch die gute alte SMS als Mittel zum Zweck. Man schickt eine Spionage-SMS an das gewünschte Handy, und los geht der Spaß. Ohne dass das Opfer etwas mitbekommt, verwandelt die verschickte Software das Telefon in eine Wanze. Denn bei jedem Telefonat, das über das Gerät geführt wird, wird automatisch der „Lauscher“ angerufen, der dann jedes Gespräch mithören kann. Es gibt sogar Firmen, die solche Dienste im Internet ganz offiziell anbieten (http://de.mspy.com oder http://spybubble.mobi/de/).

Computer sind in etwa genau so leicht auszuspionieren. Den Möglichkeiten sind kaum Grenzen gesetzt. Man kann zum Beispiel Spähsoftware an die gewünschte Person verschicken und dann quasi alles überwachen, was an deren PC abläuft. Das geht von der Aufzeichnung von Programmstarts über Dateioperationen bis hin zu regelmäßigen Screenshots mit Hilfe der meist integrierten Kameras. Der gesamte Emailverkehr kann selbstverständlich auch mitgelesen werden.

Wer darf rein rechtlich gesehen in Deutschland abgehört werden? Und halten sich Politiker daran?

Offiziell darf man bei uns in Deutschland nur bei Strafverfolgung oder Gefahrenabwehr durch die Polizei abgehört werden. Dann muss grundsätzlich ein Verdacht für eine bedeutende Straftat oder Gefahr vorliegen. Außerdem gibt es weitere Voraussetzungen, wie etwa: Eine andere Aufklärung ist nicht oder nur schwer möglich, es dürfen nur die jeweils Verdächtigen (oder deren näheres Umfeld) abgehört werden, es muss eine richterliche Anordnung geben und die Straftat/Gefahr muss eine gewisse Bedeutung haben.

Beim Bundesnachrichtendienst (BND—zuständig für die Auslandsaufklärung) ist das anders. Er darf unter anderem unter Verwendung bestimmter Suchbegriffe internationale Telekommunikation (einschließlich E-Mailverkehr) nach dem „Staubsaugerprinzip“ abhören, die erlangten Daten anhand von bestimmten Suchbegriffen automatisch filtern und die Ergebnisse weiter auswerten.

Der BND darf derartige Informationen allerdings nur sammeln, um eine Gefahr rechtzeitig zu erkennen—ein konkreter Verdacht muss noch gar nicht vorliegen. Suchbegriffe dürfen laut Gesetz nicht zur gezielten Erfassung bestimmter Telefonanschlüsse führen oder den Kernbereich privater Lebensgestaltung betreffen, soweit Anschlüsse im Inland oder deutsche Staatsangehörige betroffen sind.

Das Abhören von Ausländern ist im Ausland ohne diese Einschränkungen möglich.

Zustimmen müssen bei jeder Maßnahme das Bundesinnenministerium und die sogenannte G-10-Kommission, die aus vier Mitgliedern besteht—einem Vorsitzenden, der die Befähigung zum Richteramt besitzen muss, drei Beisitzern und vier Stellvertretern, die alle vom Parlamentarischen Kontrollgremium bestellt werden, aber nicht Mitglieder des Bundestags sein müssen.

Kann das Abhören in einem Rechtsverfahren gegen mich verwendet werden?

Rechtmäßig durch die Polizei abgehörte Informationen dürfen sowieso gegen dich verwendet werden. Aber auch der BND darf abgehörte Informationen an die Strafverfolgungsbehörden weiterleiten, soweit ein Verdacht für bestimmte schwere Straftaten besteht. Diese Straftaten sind in einem Katalog des G-10-Gesetzes aufgezählt. So ist eine Übermittlung bei Straftaten wie der „Bildung einer terroristischen Vereinigung“ erlaubt, allerdings auch bei einem Verdacht auf den Handel mit Betäubungsmitteln in „nicht geringer Menge, (was genau eine geringe Menge darstellt, ist vom Gesetz nicht definiert und wird von jedem Gericht einzeln bewertet) deren Herstellung, Abgabe oder auch Besitz.“

Sind Facebook und mein E-Mailaccount in irgendeiner Hinsicht sicher vor Schnüfflern?

Der Schutz der Telekommunikationsfreiheit (Art. 10 GG) greift hier nicht. Das hat das Bundesverfassungsgericht zum Thema „Online-Durchsuchung“ 2008 festgestellt. Es hat aber auch bestätigt, dass „die heimliche Infiltration eines informationstechnischen Systems, mittels derer die Nutzung des Systems überwacht und seine Speichermedien ausgelesen werden können“, in Grundrechte eingreift, aber verfassungsrechtlich zulässig sein kann, wenn tatsächlich Anhaltspunkte einer konkreten Gefahr für ein überragend wichtiges Rechtsgut bestehen.

Dass der BND bereits in zahlreichen Fällen „Online-Durchsuchungen“ durchgeführt hat, ist allgemein bekannt. Umstritten ist, ob er das ohne eine ausdrückliche gesetzliche Ermächtigung darf. Eine solche existiert derzeit nur für das Bundeskriminalamt (§ 20k BKAG).

Hören die Amerikaner uns normale Bürger auch ab?

Nach dem neuesten Stand der Ermittlungen kannst du davon ausgehen, dass die NSA deine Bewegungen im Internet auf Schritt und Tritt verfolgt. Dabei muss sie gar nicht zwangsweise in Deutschland aktiv werden, um die Daten von deutschen Nutzern abzugreifen. Ein Großteil der Programme, die der Durchschnittsinternetnutzer jeden Tag aufruft, sind amerikanischer Herkunft. Und deren Server stehen zumeist in den USA, z. B. Facebook, Google oder Skype. Selbst E-Mails, die innerhalb Deutschlands verschickt werden, laufen auf dem Weg zum Empfänger über Knotenpunkte in den USA, und dort können die Amis jede Info abgreifen, die sie interessiert.

Wer kann mich alles abhören und was für Mittel braucht man zum Abhören?

Theoretisch kannst du von überall auf der Welt abgehört werden. Allerdings sollte derjenige, der dich belauschen will, in der Lage sein, deine Kommunikation „vor Ort“ anzuzapfen—es bedarf also einer geographischen Nähe. Bei Internet- und Telefonüberwachung (über den Luftweg) ist das anders. Wenn die Merkels Telefon per Luftweg überwachen wollten, haben sie das vermutlich aus der Botschaft gemacht, weil Merkel sich zumeist im Umkreis der Botschaft bewegt. (Die Botschaft liegt direkt in der Nähe vom Regierungsviertel.)

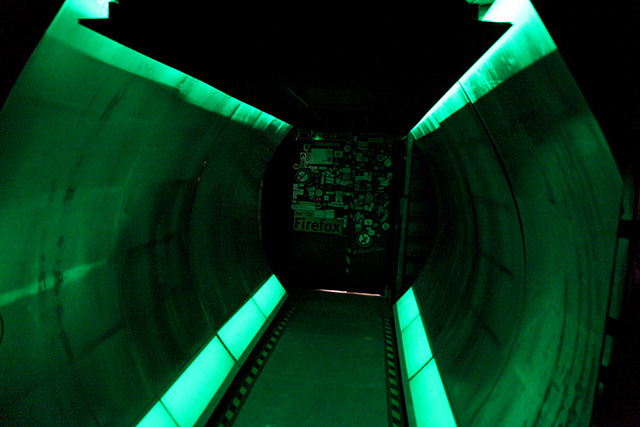

(Photo via)

Um nachzuverfolgen, was du im Internet so anstellst, braucht man Zugriff auf einen sogenannten Knotenpunkt. Das sind Punkte, an denen Unmengen von Daten zusammenlaufen und die von den meisten Internetprovidern in Deutschland genutzt werden. Ein solcher Knotenpunkt liegt in Frankfurt am Main—nur die Telekom nutzt ihn nicht, da sie ihre eigenen Leitungen hat. An so einen Punkt muss man irgendwann einmal „physisch“ ran,—zum Beispiel per Induktion. So in etwa dürfte es auch bei Yahoo und Google gelaufen sein. (Deren Daten wurden von dem NSA-Programm MOSCULAR angeblich ohne das Wissen der Konzerne im großen Stil angezapft).

Beim Abhören von Handys ist die SIM-Karte der wichtigste Baustein. Auf ihr werden alle benötigten Daten des Nutzers gespeichert, so auch die Rufnummer. Wenn Ermittler dein Handy (über die Luftschnittstelle) abhören wollen, brauchen sie deine Nummer (deshalb werden gestohlene oder auf einen anderen Namen registrierte SIM-Karten auch oft von Kriminellen missbraucht). Dein Netzbetreiber kann dich dann ziemlich genau orten, wenn du dein Handy benutzt. Er misst dafür einfach, wie lange das Signal bis zu seiner nächstgelegenen Basisstation (einer Funkzelle) benötigt. Sind diese Daten erfasst, kann mitgehört werden.

Diese recht genaue Standortermittlung wurde beispielsweise von der Polizei bei einer Demonstration in Dresden verwendet, um herauszufinden, ob sich angebliche Zielpersonen in dem Gebiet aufhielten. Über fünf Stunden wurden mithilfe der sogenannten Funkzellenüberwachung alle Anruferdaten im Bereich der Demonstrationen gegen den jährlichen Nazi-Gedenkmarsch in Dresden gespeichert. Die Daten wurden von den Behörden verwendet und dürften halblegalerweise immer mal wieder in laufenden Ermittlungen zur Feststellung des Aufenthaltsortes von Verdächtigen zum Einsatz kommen.

Wenn die Handynummer nicht bekannt ist, gestaltet sich die ganze Geschichte etwas schwieriger. Dann kommt meist ein sogenannter IMSI-Catcher zum Einsatz. Dieser ermittelt die „International Mobile Subscriber Identity“ eines Telefons. Dahinter verbirgt sich eine weltweit einmalige Kennzahl auf der SIM-Karte. Damit können Telefonnummer und Verbindungsdaten ermittelt werden. (Daneben kann der IMSI-Catcher auch die IMEI-Nummer eines Handys feststellen. Diese Gerätenummer kann einen Verdächtigen auch dann überführen, wenn er zwar die SIM-Karte austauscht, aber weiter mit dem selben Handy telefoniert).

Um ein bestimmtes Handy abzuhören, muss der IMSI-Catcher allerdings in der Nähe der verdächtigen Person platziert werden. Er simuliert dem jeweiligen Telefon dann eine nahegelegene Basisstation. (Jedes Handy sucht sich immer die nächstgelegene Basisstation, um eine bestmögliche Verbindung zu erzielen). Das Handy bucht sich dann in den IMSI-Catcher ein, und dieser kann das Gespräch mitschneiden.

Die Mobilfunkanbieter könnten zwar ihren Teil dazu beitragen, die Netze sicherer und schwerer abhörbar zu machen. Aber daran ist die Politik nicht wirklich interessiert, denn das würde auch das Abhören für die Geheimdienste schwieriger gestalten. Diese Lücken können dann natürlich auch ausländische Geheimdienste nutzen.

Zu guter Letzt kommt noch hinzu, dass ein Großteil der Technik für Smartphones in den USA produziert wird. Der Haken daran ist, dass die amerikanischen Unternehmen durch den Patriot-Act gezwungen sind, Sicherheitslücken offenzulassen—(quasi als Hintertür, damit die Geheimdienste lauschen können). Diese Lücken können wiederum von Kriminellen genutzt werden. Oft genug greifen sie Daten von Privatleuten ab, um damit ihr Geld zu verdienen.